Ransomware é um tipo de praga digital que codifica arquivos e sistemas, impedindo que a vítima obtenha acesso a suas informações ou às funcionalidades de seu dispositivo.

Empregando algoritmos de criptografia forte, esta classe de malwares torna praticamente impossível a recuperação dos arquivos afetados sem o emprego da chave criptográfica correta. Esta chave fica muito bem guardada em poder do atacante que somente a libera após o pagamento de um vultoso resgate. Em muitos casos, mesmo após este pagamento, a chave não é liberada e não há meio disponível para a vítima reaver seus arquivos.

A maioria dos ransomwares em atividade hoje se comporta como um “cavalo de tróia”, ou seja, adentra os sistemas da empresa se passando por arquivos legítimos, enviados à colaboradores com assuntos de interesse pessoal ou corporativo. Um e-mail com aviso de protesto enviado ao departamento financeiro, por exemplo, é um vetor de ataque de uso comum que pode conter uma destas pragas digitais disfarçadas.

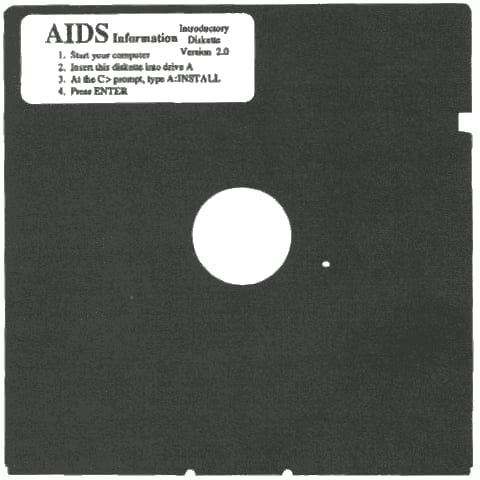

Embora esta seja uma ameaça crescente, a prática de sequestros de arquivos e sistemas não é exatamente nova. O primeiro ataque documentado foi lançado em 1989 pelo Dr. Joseph Popp. Seu malware “AIDS”, pedia o resgate de USD 189,00 para liberar os arquivos e o computador das vítimas. Na ocasião, Dr. Popp distribuiu sua praga digital depositando nos correios uma imensa quantidade de envelopes contendo disquetes que diziam abrigar um programa educacional de combate à AIDS.

“Wanna Cry”, um caso famoso.

Em maio de 2017 uma praga chamada “Wanna Cry” trouxe notoriedade para esta variedade de malwares. Explorando uma vulnerabilidade no sistema de compartilhamentos de arquivos e impressoras do Windows XP, o “Wanna Cry” se espalhou pelo mundo e infectou mais de 230.000 computadores em 150 países em um único dia. A Microsoft lançou uma correção para esta vulnerabilidade dois meses antes do lançamento do malware, mas como muitos usuários e empresas não atualizaram seus sistemas operacionais, o ransomware encontrou um terreno fértil para crescer e se popularizar.

Agências governamentais, operadoras de telecomunicações, empresas de transportes, bancos, universidades e até hospitais fizeram parte do rol de vítimas de um ataque que foi considerado sem precedentes pela polícia da União Europeia (Europol). Semelhantemente ao caso do “AIDS”, o “WannaCry” também foi enviado por correio, mas neste caso, o correio foi eletrônico o que tornou a ameaça muito mais eficiente em espalhar sua destruição.

Qual o impacto do Ransomware sobre a operação da empresa?

No emblemático caso do “Wanna Cry”, uma montadora francesa e uma asiática tiveram suas fábricas fechadas e a produção completamente interrompida por dias. Ransomwares possuem um dano potencial imenso pois ao criptografar os arquivos, impedem o funcionamento dos sistemas e o acesso à informações vitais para a operação da empresa.

Desde do “Wanna Cry” muita coisa mudou e os novos malwares desta categoria além de extorquir as vítimas para devolver o acesso aos arquivos sequestrados, também se aproveitam do medo das novas sanções referentes a vazamentos de dados pessoais e ameaçam publicar os dados da vítima caso o resgate não seja pago no prazo estabelecido.

É importante salientar que não há meio de reverter os algoritmos de criptografia forte. Eventualmente, algumas destas pragas possuem falhas em sua implementação que possibilitam que profissionais devidamente capacitados descubram a chave criptográfica empregada no processo e assim possam desencriptar os arquivos afetados. No entanto, as possibilidades de reversão por meio análise técnica são remotas e costumam ser bastante dispendiosas.

É melhor prevenir do que remediar!

Neste caso vale a velha máxima: “é melhor prevenir do que remediar”. Mesmo que haja backup e que este backup não seja afetado pelo ransomware, sempre há a perda de dados posteriores ao momento da cópia de segurança.

O pagamento do resgate é uma opção a ser evitada, pois, além de fomentar novos ataques, não há meio de garantir que os criminosos entregarão a chave criptográfica correta. A bem da verdade, não há garantia que após receber os valores extorquidos os criminosos entregarão chave criptográfica alguma.

Note que mesmo havendo pagamento e os criminosos entregando a chave criptográfica correta, há a real possibilidade destes mesmos criminosos voltarem a atacar. Uma vez que o acesso aos arquivos os possibilitou ter uma visão ampla das vulnerabilidades da empresa e o pagamento do resgate mostrou que estas vulnerabilidades são lucrativas quando exploradas, a empresa se torna um alvo valioso para o atacante.

Assim, o melhor jeito de se proteger é mesmo a prevenção. Investir em um bom sistema de backup e um endpoint anti-ransomware para blindar os dispositivos da empresa é um meio com boa efetividade para conter a praga. Além disso, manter os sistemas operacionais de todos os dispositivos sempre atualizados é uma arma poderosa na luta contra todas as categorias de ameaças virtuais.

No entanto, é bom frisar que nenhum esforço será eficaz se não houver um programa de conscientização e treinamento para os colaboradores. A maioria dos ataques se utiliza de engenharia social para burlar as salvaguardas de segurança da empresa, e somente colaboradores bem treinados serão capazes de perceber as investidas e conter um ataque antes mesmo que ele se inicie.

William Pamplona é Engenheiro de Softwares com mais de 20 anos de exercício profissional, possui 9 certificações em privacidade e segurança, é membro dos comitês nacionais ISO/ABNT de “Segurança da Informação, Segurança Cibernética e Proteção da Privacidade” e de “Engenharia de Software e Sistemas”, e atua como Chief Technology Officer na empresa Auto Avaliar.